O Acesso Condicional do Microsoft Entra é uma das ferramentas mais poderosas para proteger ambientes Microsoft 365.

Com ele é possível definir regras de acesso baseadas em identidade, localização, dispositivo, risco e aplicação. Obviamente, o nível de controles disponíveis depende do seu licenciamento disponível.

No entanto, muitos tenants utilizam apenas MFA básico e deixam de aplicar políticas essenciais que poderiam reduzir significativamente o risco de comprometimento de contas.

Neste artigo apresento 10 políticas de acesso condicional recomendadas para fortalecer a segurança do seu tenant ou servir como inspiração para a criação de novas políticas.

Antes de começar:

O Acesso Condicional é um recurso poderoso, mas também pode causar bloqueios de acesso se mal configurado. Por isso, é importante tomar certos cuidados:

- Crie uma conta break-glass (conta de emergência) e configure como exceção em todas as políticas. Para saber mais sobre contas “break-glass” clique aqui;

- Ative as políticas no modo “Report-Only” e para grupos piloto. Dessa forma você consegue medir o impacto antes de aplicar para toda a organização;

- Avalie bem suas contas de serviço e crie as exclusões apropriadas para as políticas;

- Coloque um nome claro para suas políticas. Eu gosto de usar CA (De Conditional Access), um identificador numérico e uma descrição. Exemplo: “CA01 – Bloquear autenticação legada”. Vou usar esses nomes nos exemplos 😉

Avisos feitos, vamos para as configurações!

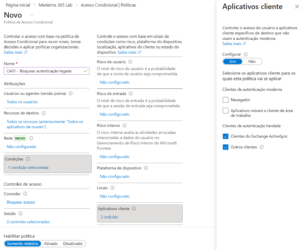

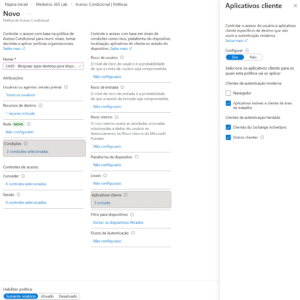

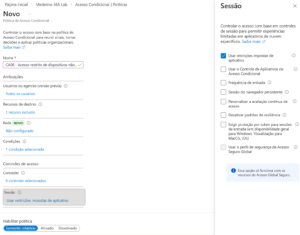

1️⃣ Bloquear autenticação legada

Objetivo

Bloquear protocolos que não suportam MFA. Alguns protocolos antigos como IMAP, POP e SMTP são vulneráveis a ataques de Password Spray ou Brute Force porque não suportam autenticação multifator. Essa política visa bloquear o uso desses protocolos por contas regulares. Se você possui sistemas legados que usam contas de serviço, adicione essas contas nas exclusões da política.

Configuração

Usuários

→ Todos os usuários

→ Excluir break-glass e contas de serviço

Recursos de Destino

→ Todos os recursos

Condições

→ Aplicativos cliente

→ Clientes de autenticação herdada

Conceder

→ Bloquear acesso

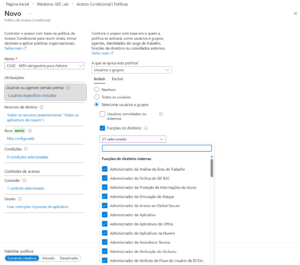

2️⃣ Exigir MFA para administradores

Objetivo

Contas de administração são o principal alvo de ataques. Essa política ajuda a proteger e exigir MFA sempre que essas contas realizarem autenticação.

Configuração

Usuários

→ Selecionar usuários e grupos

…..→ Funções de diretório

→ Excluir break-glass account

Funções recomendados:

→ Global Administrator

→ Privileged Role Administrator

→ Security Administrator

→ Exchange Administrator

→ SharePoint Administrator

Mas pode adicionar todas as funções que você achar importante!

Conceder

→ Permitir acesso

→ Exigir autenticação multifator

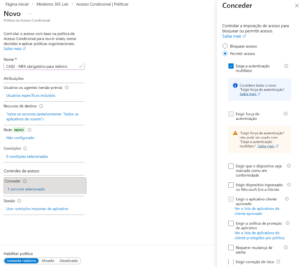

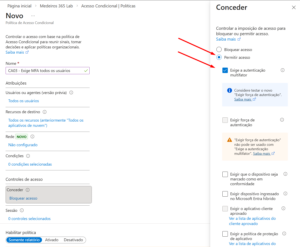

3️⃣ Exigir MFA para todos os usuários

Objetivo

Com essa política, você garante que todos os seus usuários possuam MFA habilitado. Eu recomendo criar um grupo dinâmico de usuários para a aplicação da política ou usar a opção “Todos os usuários” com um grupo de contas de serviço para exclusão.

Configuração

Usuários

→ Todos os usuários (ou grupo de usuários interativos)

→ Excluir break-glass account (e grupo de contas de serviço)

Recursos de Destino

→ Todos os recursos

Conceder

→ Permitir acesso

→ Exige autenticação multifator

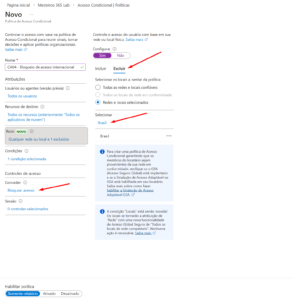

4️⃣ Bloqueio de acesso internacional

Objetivo

Reduzir superfície de ataque internacional. Se sua empresa não tem operação global e só atua no Brasil, essa é uma configuração importante. Mas CUIDADO: Se alguma conta realiza login em algum serviço fora do Brasil (SaaS, Máquina Virtual, etc), ela precisa ser excluída da política.

Configuração

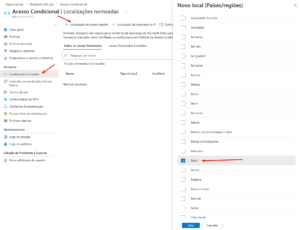

Primeiro, você deve criar uma Localização Nomeada, no menu principal do Acesso Condicional:

Depois pode criar política:

Usuários

→ Todos os usuários

Recursos de Destino

→ Todos os recursos

Condições

→ Locais

…..→ Incluir Qualquer rede ou local

…..→ Excluir Brasil (ou o nome que você escolheu para o local nomeado)

Conceder:

→ Bloquear acesso

IMPORTANTE: Essa política tem um funcionamento diferente. Nós BLOQUEAMOS TODOS OS ACESSOS com exceção aos acessos do Brasil. Você também pode criar um “Local Nomeado” chamado “Países de risco” e usar a opção “Incluir” no menu “Condições > Locais”. Dessa forma, todo o acesso é liberado exceto para os países configurados em “Países de risco”.

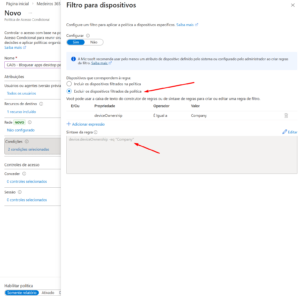

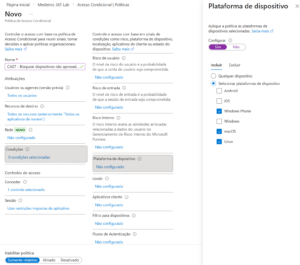

5️⃣ Bloquear aplicativos desktop em dispositivos pessoais

Objetivo

Essa política evita que dispositivos pessoais utilizem aplicativos desktop (Como Microsoft Teams, Outlook Desktop), obrigando que o acesso seja realizado pelo navegador.

Configuração

Usuários

→ Todos os usuários

…..→ Excluir break-glass account

Recursos de destino

→ Selecionar recursos

…..→ Office 365

Condições

→ Aplicativos cliente

…..→ Aplicativos móveis e cliente de área de trabalho

…..→ Clientes do Active Sync

…..→ Outros clientes

→ Filtros para dispositivos

…..→ Excluir: utilizar filtro

device.deviceOwnership -eq “Company”

Conceder

→ Bloquear acesso

6️⃣ Restringir acesso aos dados de dispositivos não gerenciados

Objetivo

Essa é uma política interessante. Ela garante que o acesso ao SharePoint e ao OneDrive seja protegido quando realizado por dispositivos “não gerenciados” ou “em não conformidade”, bloqueando sincronização, download, cópia e impressão. Isso reduz, e MUITO a chance de vazamento de dados. Política muito útil para parceiros e usuários com BYOD (Bring your own device).

Configuração

Usuários

→ Todos os usuários (ou algum grupo específico de usuários ou parceiros)

…..→ Excluir break-glass account

Recursos de destino

→ Selecionar recursos

…..→ Office 365 SharePoint Online

Condições

→ Plataforma de dispositivo

…..→ Qualquer dispositivo

Conceder

→ Permitir acesso (sem controles adicionais)

Sessão

→ Usar restrições impostas de aplicativo

IMPORTANTE: Essa política também depende de configurações no SharePoint. Mesmo que as configurações de controle de acesso estejam configuradas para acesso total, a sessão do usuário de um dispositivo em “não conformidade” vai cair nas restrições.

7️⃣ Bloquear dispositivos não aprovados

Objetivo

Evitar que dispositivos não aprovados acessem os dados do seu Tenant. Se a sua Empresa só utiliza computadores Windows, você pode bloquear o acesso de dispositivos Linux e MacOS.

Configuração

Usuários

→ Todos os usuários

…..→ Excluir break-glass account

Recursos de destino

→ Todos os recursos

Condições

→ Plataforma de dispositivo

…..→ Selecionar plataformas de dispositivo

…..→ Selecione as plataformas que devem ser bloqueadas.

Conceder

→ Bloquear acesso

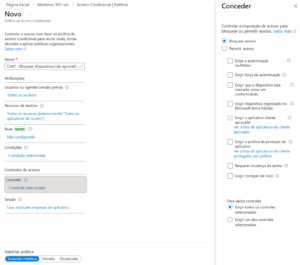

8️⃣ Proteger acesso ao Azure Portal

Objetivo

Aumentar segurança para administração da plataforma Azure.

Configuração

Usuários

→ Todos os usuários

…..→ Excluir break-glass account

Recursos de destino

→ Azure Resource Manager (utilizado pelo Portal Azure)

Conceder

→ Permitir acesso

…..→ Exige a autenticação multifator

…..→ Exigir que o dispositivo seja marcado como em conformidade (opcional)

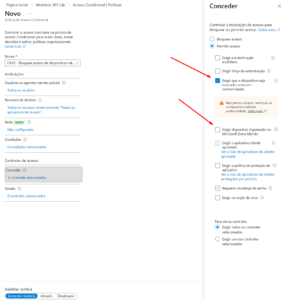

9️⃣ Sessão curta para administradores

Objetivo

Reduzir o tempo de sessão de acesso administrativo. Ajuda a reduzir a chance de sequestro de token de sessão e até de um descuido do administrador em deixar uma sessão administrativa aberta com o computador desbloqueado.

Configuração

Usuários

→ Selecionar usuários e grupos

…..→ Funções de diretório

…..→ Selecionar as funções

…..→ Excluir break-glass account

Recursos de destino

→ Microsoft Admin Portals

Sessão

→ Frequência de entrada

…..→ Reautenticação periódica → 4 horas

🔟 Bloquear acesso de dispositivos não registrados (opcional avançado)

Objetivo

Essa política é bem restritiva e bloqueia o acesso ao tenant a partir de dispositivos que não estejam registrados ou gerenciados no Microsoft Entra.

Configuração

Usuários

→ Todos os usuários

Recursos de destino

→ Todos os recursos

Conceder

→ Permitir acesso (com as seguintes opções)

→ Exigir que o dispositivo seja marcado como em conformidade

ou

→ Exigir dispositivo ingressado no Microsoft Entra híbrido (depende da configuração do seu ambiente)

Conclusão

As políticas apresentadas neste artigo não representam necessariamente todas as possibilidades do Acesso Condicional, mas sim um conjunto sólido de controles que podem servir como base para proteger a maioria dos tenants Microsoft 365. Cada organização possui necessidades específicas, por isso é importante sempre avaliar impacto, testar em modo Report-only e implementar as políticas de forma gradual.

A Microsoft também disponibiliza diversos modelos de políticas de Acesso Condicional, que podem ser utilizados como ponto de partida para implementar essas boas práticas com mais rapidez.

Para complementar este conteúdo, gravei também um vídeo demonstrando algumas dessas políticas na prática, mostrando como configurá-las e qual é o comportamento real no acesso dos usuários.

Até a próxima!